n8n – công cụ workflow automation mã nguồn mở nổi tiếng mang lại sự linh hoạt mạnh mẽ, nhưng đồng thời cũng tiềm ẩn nhiều rủi ro nếu không được cấu hình bảo mật đúng cách. Từ việc quản lý quyền truy cập, bảo vệ API đến mã hóa dữ liệu, tất cả đều là những bước quan trọng để đảm bảo hệ thống vận hành an toàn và ổn định. Vậy khi triển khai bảo mật trong n8n, bạn cần lưu ý điều gì để tránh những “lỗ hổng” không mong muốn?

Vì sao bảo mật trong n8n quan trọng?

n8n nắm giữ “chìa khóa” đến mọi hệ thống (quyền truy cập đặc quyền)

Hãy tưởng tượng n8n như một nhân viên đặc biệt được bạn trao quyền để:

- Truy cập vào cơ sở dữ liệu (Database) và đọc/ghi thông tin khách hàng.

- Gửi email qua tài khoản SMTP của công ty.

- Tương tác với các kênh truyền thông như Slack, Microsoft Teams, WhatsApp.

- Kết nối với các dịch vụ đám mây như Google Drive, AWS S3, CRM (Salesforce, Hubspot).

- Gọi các API nội bộ chứa dữ liệu nhạy cảm.

Nếu một cá nhân xấu giành được quyền kiểm soát n8n, họ sẽ ngay lập tức có quyền truy cập đến TẤT CẢ các hệ thống này mà không cần phải hack riêng lẻ từng nơi.

Nơi tập trung dữ liệu nhạy cảm cao độ

Các workflow trong n8n thường xuyên xử lý những dữ liệu cực kỳ nhạy cảm:

- Thông tin cá nhân (PII): Tên, email, số điện thoại, địa chỉ của khách hàng.

- Dữ liệu tài chính: API keys từ các sàn giao dịch, thông tin giao dịch.

- Credential đăng nhập: Mật khẩu, token, secret keys được lưu trữ trong Credentials của n8n.

- Dữ liệu nội bộ: Báo cáo kinh doanh, chiến lược, thông tin nhân sự.

Một lỗ hổng bảo mật trong n8n đồng nghĩa với việc rò rỉ hàng loạt dữ liệu này ra bên ngoài, vi phạm nghiêm trọng các quy định như GDPR, CCPA và phá vỡ hoàn toàn niềm tin của khách hàng.

Ảnh hưởng lan tỏa (rủi ro hệ thống liên đới)

Sự cố bảo mật trong n8n hiếm khi chỉ giới hạn trong chính nó mà thường gây ra hiệu ứng domino tàn phá:

- Gián đoạn hoạt động: Workflow tự động hóa có thể bị tắt nghẽn hoặc thao túng, gây gián đoạn đến hàng loạt quy trình vận hành tự động của doanh nghiệp.

- Lây nhiễm sang hệ thống khác: Từ n8n, hacker có thể dễ dàng leo thang đặc quyền để tấn công sâu hơn vào các hệ thống nội bộ khác, mở rộng phạm vi thiệt hại.

Vấn đề tuân thủ và uy tín doanh nghiệp

Đối với các doanh nghiệp hoạt động trong lĩnh vực tài chính, y tế, hoặc có khách hàng ở Châu Âu, việc bảo vệ dữ liệu là nghĩa vụ pháp lý. Một sự cố rò rỉ dữ liệu xuất phát từ n8n không chỉ gây thiệt hại tài chính do bị phạt mà còn là một cú đánh mạnh vào uy tín và thương hiệu mà bạn đã xây dựng bấy lâu. Khách hàng sẽ không còn tin tưởng giao dữ liệu của họ cho bạn nữa.

Tóm lại, bảo mật trong n8n quan trọng bởi vì nó là bộ não trung tâm kết nối và điều khiển các hệ thống quan trọng nhất của bạn. Đầu tư vào bảo mật n8n chính là đầu tư vào sự an toàn của toàn bộ cơ sở hạ tầng số và tương lai của doanh nghiệp.

Các rủi ro bảo mật phổ biến khi sử dụng n8n

Lớp 1: Rủi ro từ môi trường triển khai

Đây là những lỗ hổng thuộc về nền tảng hạ tầng nơi n8n đang chạy, nếu lớp này không vững chắc, mọi biện pháp bảo mật ở lớp trên đều có thể trở nên vô nghĩa.

Giao tiếp không được mã hóa (sử dụng HTTP thay vì HTTPS)

- Mô tả: Triển khai n8n mà không cài đặt chứng chỉ SSL/TLS, khiến toàn bộ dữ liệu trao đổi giữa bạn và máy chủ n8n (bao gồm tên đăng nhập, mật khẩu, API keys, dữ liệu workflow) đều ở dạng văn bản thuần (plain text).

- Rủi ro: Kẻ tấn công ở cùng mạng (ví dụ: Wi-Fi công cộng) có thể thực hiện tấn công “Man-in-the-Middle” (MITM) để “nghe lén” và đánh cắp toàn bộ thông tin nhạy cảm này.

Lộ biến môi trường hoặc file cấu hình

- Mô tả: Các thông tin cực kỳ nhạy cảm như khóa mã hóa credentials, thông tin đăng nhập database, API key của bên thứ ba… thường được lưu trong các biến môi trường (environment variables) hoặc file .env.

- Rủi ro: Nếu file .env bị đặt sai quyền truy cập (permission), hoặc vô tình bị đưa lên một kho mã nguồn công khai (public Git repository), kẻ tấn công sẽ có ngay lập tức “chìa khóa” của toàn bộ hệ thống.

Mở các cổng (Port) không cần thiết ra Internet

- Mô tả: Để n8n hoạt động, nó chạy trên một cổng nhất định (mặc định là 5678). Nhiều người dùng mới đã mở trực tiếp cổng này ra Internet thay vì đặt nó sau một Reverse Proxy (như Nginx, Caddy).

- Rủi ro: Việc này vô tình phơi bày trực tiếp ứng dụng n8n và phiên bản của nó ra ngoài, tạo điều kiện cho kẻ tấn công dò quét và khai thác các lỗ hổng đã biết của phiên bản đó.

Lớp 2: Rủi ro từ cấu hình n8n

Đây là các sai lầm trong việc thiết lập và quản lý chính ứng dụng n8n.

Quản lý người dùng yếu kém

- Mô tả: Không phân quyền chi tiết cho người dùng. Tất cả mọi người đều dùng chung một tài khoản quản trị (admin) có toàn quyền.

- Rủi ro: Không thể truy vết ai đã tạo/sửa/xóa một workflow quan trọng. Nếu một nhân viên nghỉ việc, việc thu hồi quyền truy cập trở nên phức tạp. Một người dùng bất cẩn có thể vô tình phá hỏng workflow của người khác.

Mật khẩu mặc định hoặc dễ đoán

- Mô tả: Giữ lại mật khẩu mặc định sau khi cài đặt hoặc đặt một mật khẩu quá đơn giản (ví dụ: admin/password123) cho tài khoản quản trị.

- Rủi ro: Kẻ tấn công có thể dễ dàng thực hiện tấn công dò mật khẩu (Brute-force/Dictionary Attack) để chiếm quyền điều khiển toàn bộ instance n8n.

Webhook không được bảo vệ

- Mô tả: Các node Webhook trong n8n tạo ra các URL công khai để nhận dữ liệu từ bên ngoài. Nếu không được cấu hình xác thực, bất kỳ ai có URL này đều có thể kích hoạt workflow.

- Rủi ro: Kẻ tấn công có thể gửi một lượng lớn yêu cầu giả mạo đến webhook (tấn công DoS), làm cạn kiệt tài nguyên máy chủ và làm tê liệt các tự động hóa của bạn. Hoặc tệ hơn, chúng có thể gửi dữ liệu độc hại vào hệ thống.

Lớp 3: Rủi ro từ bên trong workflows

Đây là những rủi ro do cách người dùng xây dựng và thiết kế các quy trình tự động hóa.

Hard-code Credentials trực tiếp trong Node

Mô tả: Đây là sai lầm phổ biến và nguy hiểm nhất. Thay vì sử dụng trình quản lý Credentials tích hợp của n8n, người dùng lại dán thẳng API key, mật khẩu, token vào các trường trong node HTTP Request, Code hoặc Expression.

Rủi ro: Bất kỳ ai có quyền xem hoặc chỉnh sửa workflow đều có thể thấy được các thông tin bí mật này. Việc thay đổi key trở thành một cơn ác mộng vì phải tìm và sửa lại ở rất nhiều nơi. Dữ liệu này cũng có thể bị lưu lại trong lịch sử phiên bản của workflow.

Thực thi mã không an toàn

- Mô tả: Node Code (trước đây là Function) cho phép bạn chạy mã JavaScript tùy chỉnh. Nếu node này xử lý dữ liệu đầu vào từ một nguồn không đáng tin cậy (ví dụ: từ một form trên web) mà không qua kiểm tra, xác thực (validation/sanitization).

- Rủi ro: Kẻ tấn công có thể chèn các đoạn mã độc hại vào dữ liệu đầu vào (Code Injection), dẫn đến việc thực thi các lệnh nguy hiểm trên máy chủ của bạn, đánh cắp dữ liệu hoặc leo thang đặc quyền.

Lộ dữ liệu nhạy cảm trong lịch sử thực thi (Execution Logs)

- Mô tả: Theo mặc định, n8n lưu lại dữ liệu đầu vào và đầu ra của mỗi node trong một workflow khi nó chạy để tiện cho việc gỡ lỗi.

- Rủi ro: Nếu workflow của bạn xử lý các thông tin nhạy cảm như mật khẩu của người dùng, chi tiết thẻ tín dụng, thông tin sức khỏe… thì tất cả chúng sẽ được lưu lại dưới dạng văn bản thuần trong cơ sở dữ liệu của n8n. Kẻ tấn công nếu truy cập được vào database này sẽ có được một mỏ vàng dữ liệu.

Lớp 4: Rủi ro từ các node cộng đồng (Custom Nodes)

Ngoài các rủi ro từ hạ tầng và cấu hình, một bề mặt tấn công ngày càng phổ biến đến từ chính các thành phần mở rộng mà bạn cài đặt thêm: các node cộng đồng (Community Nodes).

Các node này mở rộng chức năng của n8n một cách tuyệt vời, nhưng chúng cũng là một dạng “tấn công chuỗi cung ứng” (supply chain attack) tiềm tàng. Khi bạn cài đặt một node từ một nhà phát triển bên thứ ba, bạn đang tin tưởng và thực thi mã nguồn của họ trên chính máy chủ của mình. Điều này giống như việc mời một người lạ vào nhà và trao cho họ một bộ chìa khóa.

Đánh cắp credentials và dữ liệu

- Mô tả: Node độc hại có thể được lập trình để bí mật đọc credentials bạn nhập vào (ví dụ: API key) hoặc dữ liệu đang chạy qua workflow, sau đó gửi chúng về máy chủ của kẻ tấn công. Đây là rủi ro nguy hiểm nhất và khó phát hiện nhất.

- Ví dụ: Một node “Tích hợp Dịch vụ XYZ”看起来 hoạt động bình thường, nhưng ngầm bên dưới, nó gửi API key của bạn đến một địa chỉ web mờ ám.

Thực thi mã độc trên máy chủ

Mô tả: Vì node là một gói mã nguồn (npm package), nó có toàn quyền để thực thi các lệnh trên máy chủ của bạn. Kẻ tấn công có thể chèn mã độc để:

- Cài đặt phần mềm đào tiền ảo (cryptojacking), làm cạn kiệt tài nguyên máy chủ.

- Tạo ra một “cửa hậu” (backdoor) để truy cập vào máy chủ sau này.

- Đọc/ghi/xóa các file hệ thống quan trọng.

Mang theo các lỗ hổng phụ thuộc

- Mô tả: Một node có thể không cố ý độc hại, nhưng nó lại sử dụng các thư viện (dependencies) khác đã lỗi thời và chứa lỗ hổng bảo mật. Kẻ tấn công có thể khai thác lỗ hổng từ các thư viện phụ thuộc này để xâm nhập vào hệ thống của bạn.

- Ví dụ: Một node sử dụng một phiên bản cũ của thư viện xử lý ảnh có lỗ hổng tràn bộ đệm. Kẻ tấn công có thể tạo một file ảnh đặc biệt để kích hoạt lỗ hổng này và chiếm quyền kiểm soát.

Hướng dẫn triển khai bảo mật n8n hiệu quả

Bảo mật từ cấp độ hạ tầng

Bắt buộc sử dụng HTTPS

Đây là việc quan trọng nhất bạn phải làm. HTTPS sẽ mã hóa toàn bộ dữ liệu giữa trình duyệt của bạn và máy chủ n8n, giúp ngăn chặn các cuộc tấn công nghe lén (Man-in-the-Middle).

Cách thực hiện: Không bao giờ mở cổng mặc định (5678) của n8n trực tiếp ra Internet. Thay vào đó, hãy sử dụng một Reverse Proxy như Nginx, Caddy, hoặc Traefik.

Lợi ích:

- Dễ dàng cài đặt chứng chỉ SSL/TLS miễn phí từ Let’s Encrypt.

- Thêm một lớp bảo vệ, che giấu thông tin về máy chủ n8n bên trong.

- Cho phép bạn cấu hình các tiêu đề bảo mật (Security Headers) quan trọng.

Cấu hình tường lửa (Firewall)

Áp dụng nguyên tắc đặc quyền tối thiểu (Principle of Least Privilege): Chỉ cho phép những gì thực sự cần thiết.

Cách thực hiện:

Sử dụng tường lửa (ví dụ: ufw trên Ubuntu) để chặn tất cả các cổng đến (inbound).

Chỉ mở các cổng cần thiết:

- Cổng 80 (cho HTTP, để chuyển hướng sang HTTPS).

- Cổng 443 (cho HTTPS).

- Cổng 22 (cho SSH, nên giới hạn IP truy cập nếu có thể).

- Cổng 5678 của n8n chỉ nên được phép truy cập từ localhost hoặc từ địa chỉ IP của Reverse Proxy.

Bảo vệ biến môi trường và file cấu hình

Các file chứa thông tin nhạy cảm như .env hoặc docker-compose.yml là mục tiêu hàng đầu.

Cách thực hiện:

- Đặt quyền cho các file này (chmod 600) để chỉ người dùng sở hữu mới có quyền đọc/ghi.

- Sử dụng file .gitignore để loại trừ các file cấu hình và credentials ra khỏi kho mã nguồn của bạn.

- Với các hệ thống lớn, hãy cân nhắc sử dụng các công cụ quản lý bí mật chuyên dụng như Docker Secrets, Kubernetes Secrets, hoặc HashiCorp Vault.

Cấu hình bảo mật cốt lõi của n8n

Quản lý người dùng và phân quyền

Không dùng chung tài khoản admin. Hãy tạo các tài khoản riêng cho từng người dùng hoặc đội nhóm với quyền hạn phù hợp với vai trò của họ.

Cách thực hiện: Trong mục User (vào Setting), tạo các tài khoản người dùng và gán cho họ các quyền hạn cần thiết (ví dụ: chỉ xem, chỉ thực thi, hoặc toàn quyền trên các workflow nhất định).

Sử dụng mật khẩu mạnh và xác thực hai yếu tố (2FA)

Đây là lớp phòng thủ quan trọng để chống lại việc tài khoản bị chiếm đoạt.

Cách thực hiện:

- Yêu cầu tất cả người dùng đặt mật khẩu phức tạp.

- Kích hoạt 2FA trong phần cài đặt người dùng. Mỗi người dùng sẽ cần một ứng dụng xác thực như Google Authenticator hoặc Authy để đăng nhập.

Cập nhật n8n thường xuyên

Luôn cập nhật n8n lên phiên bản mới nhất. Mỗi bản cập nhật không chỉ mang đến tính năng mới mà còn vá các lỗ hổng bảo mật đã được phát hiện.

Best Practices cho việc xây dựng workflow an toàn

Tuyệt đối không Hard-code Credentials

Đây là quy tắc vàng. Đừng bao giờ dán API key, token, hay mật khẩu trực tiếp vào các node.

Cách thực hiện: Luôn sử dụng trình quản lý Credentials tích hợp của n8n.

Lợi ích:

- Credentials được mã hóa khi lưu trữ trong cơ sở dữ liệu.

- Dễ dàng tái sử dụng trong nhiều workflow.

- Khi cần thay đổi một API key, bạn chỉ cần cập nhật nó ở một nơi duy nhất.

Xác thực và làm sạch dữ liệu đầu vào

Bất kỳ dữ liệu nào đến từ nguồn bên ngoài (webhook, form) đều không đáng tin cậy.

Cách thực hiện: Trước khi xử lý dữ liệu, hãy dùng các node IF hoặc Code để kiểm tra:

- Dữ liệu có đúng định dạng không? (ví dụ: email có phải là email không?).

- Dữ liệu có chứa các ký tự hoặc mã độc hại không? (Sanitization).

- Chỉ xử lý những trường dữ liệu mà bạn mong đợi, bỏ qua những trường lạ.

Quản lý lịch sử thực thi (Execution Logs)

Logs rất hữu ích để gỡ lỗi nhưng có thể làm lộ dữ liệu nhạy cảm.

Cách thực hiện:

- Đối với các workflow xử lý thông tin cực kỳ nhạy cảm (như mật khẩu, thông tin y tế), hãy vào phần Settings của workflow đó và tắt “Save execution process“.

- Thiết lập chính sách tự động xóa logs cũ trong file cấu hình của n8n để tránh tích tụ dữ liệu.

Giảm thiểu rủi ro từ node cộng đồng

- Kiểm tra nguồn gốc và độ tin cậy: Trước khi cài đặt, hãy kiểm tra kỹ lưfỡng. Node này có được nhiều người dùng không (lượt tải trên npm)? Kho mã nguồn trên GitHub có hoạt động sôi nổi không (nhiều sao, ít issue tồn đọng)? Tác giả có phải là người uy tín trong cộng đồng không?

- Ưu tiên các node được xác thực: n8n có chương trình xác thực (verified) cho một số node cộng đồng, hãy ưu tiên sử dụng chúng nếu có thể.

- Kiểm tra mã nguồn (Nếu có thể): Nếu bạn có kiến thức kỹ thuật, hãy dành thời gian xem qua mã nguồn trên GitHub. Tìm kiếm các dấu hiệu đáng ngờ như các yêu cầu mạng (network requests) đến những tên miền lạ.

- Thử nghiệm trong môi trường cách ly: Luôn thử nghiệm các node mới trong một môi trường staging/sandbox không chứa dữ liệu hoặc credentials nhạy cảm trước khi triển khai trên môi trường production.

- Giữ số lượng node ở mức rối thiểu: Chỉ cài đặt những node bạn thực sự cần. Mỗi node thêm vào là một bề mặt tấn công tiềm năng mới.

Giám sát, bảo trì và phản ứng sự cố

Bảo mật là một quá trình liên tục, không phải là một công việc làm một lần rồi thôi.

Theo dõi Logs và thiết lập cảnh báo

Theo dõi log của n8n và của máy chủ để phát hiện các hoạt động bất thường.

Cách thực hiện: Thiết lập cảnh báo tự động cho các sự kiện như:

- Nhiều lần đăng nhập thất bại từ cùng một IP.

- Có lỗi bất thường xảy ra liên tục trong một workflow.

Lên kế hoạch sao lưu và phục hồi

Nếu sự cố xảy ra, một bản sao lưu tốt là cứu cánh của bạn.

Cách thực hiện:

- Thực hiện sao lưu định kỳ cơ sở dữ liệu và các file cấu hình của n8n.

- Kiểm tra quy trình phục hồi của bạn để đảm bảo nó hoạt động như mong đợi.

Xem thêm:

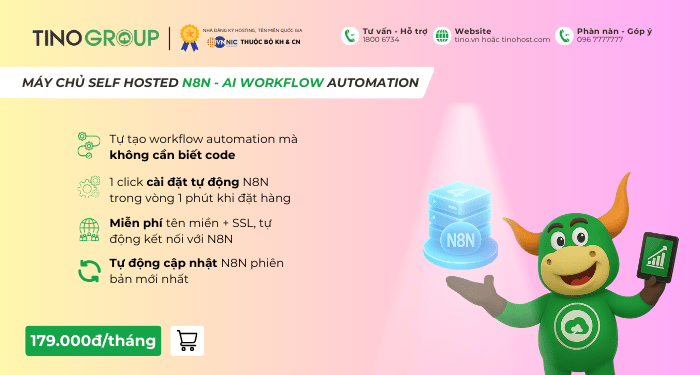

Giải pháp VPS cài sẵn n8n an toàn và tối ưu tại Tino

Bạn đã nắm rõ các biện pháp bảo mật quan trọng, nhưng việc tự triển khai và duy trì một server an toàn, hiệu suất cao cho n8n lại là một thách thức không nhỏ? Đối với những cá nhân, startup hay doanh nghiệp muốn loại bỏ hoàn toàn rào cản kỹ thuật và đi thẳng vào việc xây dựng quy trình tự động hóa, giải pháp sử dụng VPS được cài đặt sẵn n8n là một lựa chọn cực kỳ hiệu quả.

Một trong những đơn vị tiên phong cung cấp giải pháp này tại Việt Nam là Tino. Dịch vụ VPS n8n của Tino được thiết kế để giải quyết chính xác những “nỗi đau” về kỹ thuật mà người dùng mới thường gặp phải.

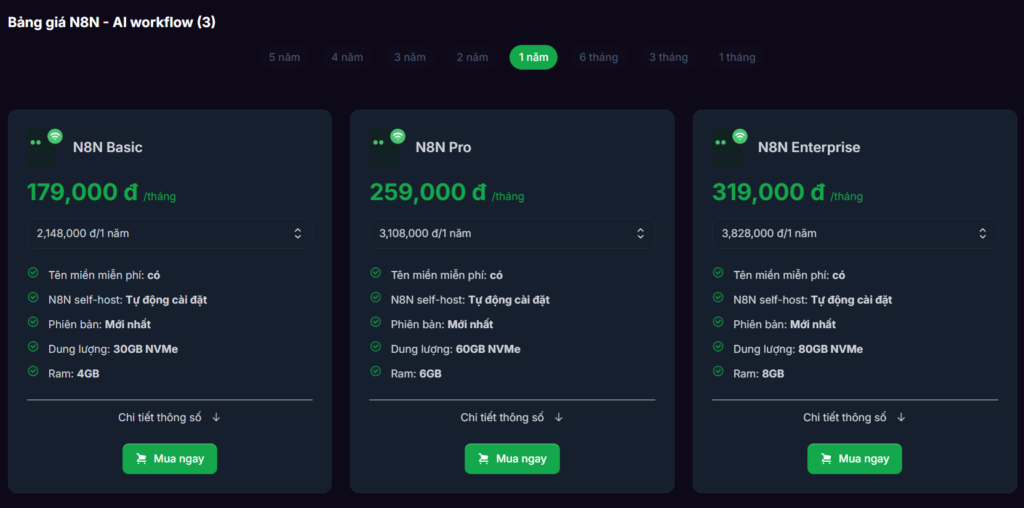

- Cài đặt sẵn, sử dụng ngay: Các gói VPS tại Tino như N8N Basic (179.000 đ/tháng), N8N Pro (259.000 đ/tháng) và N8N Enterprise (319.000 đ/tháng) đã được cấu hình sẵn n8n, loại bỏ hoàn toàn nỗi lo về kỹ thuật phức tạp. Chỉ cần đăng ký, bạn có thể bắt đầu xây dựng workflow trong vài phút.

- Hiệu suất vượt trội: Với dung lượng lưu trữ từ 30GB đến 80GB NVMe, RAM từ 4GB đến 8GB và băng thông không giới hạn, các gói này đảm bảo n8n vận hành ổn định ngay cả với khối lượng công việc lớn.

- Bảo mật tối ưu: Tino tích hợp sẵn các biện pháp bảo mật như SSL miễn phí, firewall và sao lưu định kỳ, giúp dữ liệu của bạn luôn an toàn trước các mối đe dọa mạng. Dịch vụ còn đi kèm tên miền miễn phí, giúp bạn bắt đầu nhanh hơn nữa.

- Hỗ trợ 24/7: Đội ngũ chuyên gia Tino luôn sẵn sàng hỗ trợ bạn qua ticket hoặc hotline, đảm bảo mọi vấn đề kỹ thuật được giải quyết nhanh chóng.

👉 Chỉ từ 179.000đ/tháng. Đừng bỏ lỡ cơ hội sở hữu giải pháp toàn diện này – hãy truy cập https://tino.vn/ ngay hôm nay để khám phá và trải nghiệm sự khác biệt!

Xem thêm: Cách đăng ký VPS cài sẵn n8n tại Tino.

Kết luận

Bằng cách áp dụng những nguyên tắc và kỹ thuật trên, bạn không chỉ bảo vệ được dữ liệu nhạy cảm và các thông tin xác thực quý giá mà còn xây dựng được một nền tảng tự động hóa bền vững, sẵn sàng mở rộng mà không phải đánh đổi bằng những rủi ro an ninh.

Hãy xem bảo mật không phải là một rào cản, mà là một bộ khung thiết yếu giúp bạn tự tin khai thác toàn bộ tiềm năng vô hạn mà n8n mang lại.

Những câu hỏi thường gặp

Đâu là cách an toàn nhất để lưu trữ API key và các thông tin bí mật?

Luôn luôn sử dụng trình quản lý Credentials tích hợp của n8n. Tuyệt đối không bao giờ dán API key, token hay mật khẩu trực tiếp vào các node trong workflow. Credentials Manager sẽ mã hóa các thông tin nhạy cảm của bạn khi lưu trữ trong cơ sở dữ liệu, giúp chúng an toàn hơn nhiều.

Làm thế nào để bảo vệ các Webhook của tôi khỏi bị lạm dụng?

Bạn có hai cách chính:

- Tạo URL phức tạp: URL mặc định của webhook đã khá phức tạp. Tránh chia sẻ công khai và nếu cần, hãy tái tạo lại URL để vô hiệu hóa URL cũ.

- Sử dụng xác thực (Authentication): Trong node Webhook, chọn phương thức xác thực như Header Auth để yêu cầu một mã bí mật trong header của request.

Cập nhật n8n lên phiên bản mới nhất có thực sự quan trọng không?

Cực kỳ quan trọng. Các bản cập nhật không chỉ mang lại tính năng mới mà còn chứa các bản vá cho những lỗ hổng bảo mật đã được cộng đồng hoặc đội ngũ n8n phát hiện. Chạy một phiên bản cũ đồng nghĩa với việc bạn đang mở cửa cho những rủi ro đã được biết đến.

Bước quan trọng nhất để bảo mật một instance n8n self-hosted là gì?

Nếu chỉ được chọn một, đó là đặt n8n sau một Reverse Proxy (như Nginx, Caddy) và bật HTTPS (SSL/TLS). Việc này mã hóa toàn bộ giao tiếp và che giấu instance n8n của bạn khỏi việc bị phơi bày trực tiếp ra Internet.

Lỗ hổng trong node tùy chỉnh có thể gây rủi ro gì?

Các node tùy chỉnh từ nguồn không đáng tin cậy có thể chứa mã độc, dẫn đến xâm nhập hệ thống hoặc thực thi lệnh trái phép.